更新された1Z0-858試験参考書を得ることができ、取得方法?

はい、購入後に1年間の無料アップデートを享受できます。更新があれば、私たちのシステムは更新された1Z0-858試験参考書をあなたのメールボックスに自動的に送ります。

あなたは1Z0-858試験参考書の更新をどのぐらいでリリースしていますか?

すべての試験参考書は常に更新されますが、固定日付には更新されません。弊社の専門チームは、試験のアップデートに十分の注意を払い、彼らは常にそれに応じて1Z0-858試験内容をアップグレードします。

返金するポリシーはありますか? 失敗した場合、どうすれば返金できますか?

はい。弊社はあなたが我々の練習問題を使用して試験に合格しないと全額返金を保証します。返金プロセスは非常に簡単です:購入日から60日以内に不合格成績書を弊社に送っていいです。弊社は成績書を確認した後で、返金を行います。お金は7日以内に支払い口座に戻ります。

購入後、どれくらい1Z0-858試験参考書を入手できますか?

あなたは5-10分以内にOracle 1Z0-858試験参考書を付くメールを受信します。そして即時ダウンロードして勉強します。購入後に1Z0-858試験参考書を入手しないなら、すぐにメールでお問い合わせください。

Tech4Examはどんな試験参考書を提供していますか?

テストエンジン:1Z0-858試験試験エンジンは、あなた自身のデバイスにダウンロードして運行できます。インタラクティブでシミュレートされた環境でテストを行います。

PDF(テストエンジンのコピー):内容はテストエンジンと同じで、印刷をサポートしています。

1Z0-858テストエンジンはどのシステムに適用しますか?

オンラインテストエンジンは、WEBブラウザをベースとしたソフトウェアなので、Windows / Mac / Android / iOSなどをサポートできます。どんな電設備でも使用でき、自己ペースで練習できます。オンラインテストエンジンはオフラインの練習をサポートしていますが、前提条件は初めてインターネットで実行することです。

ソフトテストエンジンは、Java環境で運行するWindowsシステムに適用して、複数のコンピュータにインストールすることができます。

PDF版は、Adobe ReaderやFoxit Reader、Google Docsなどの読書ツールに読むことができます。

割引はありますか?

我々社は顧客にいくつかの割引を提供します。 特恵には制限はありません。 弊社のサイトで定期的にチェックしてクーポンを入手することができます。

あなたのテストエンジンはどのように実行しますか?

あなたのPCにダウンロードしてインストールすると、Oracle 1Z0-858テスト問題を練習し、'練習試験'と '仮想試験'2つの異なるオプションを使用してあなたの質問と回答を確認することができます。

仮想試験 - 時間制限付きに試験問題で自分自身をテストします。

練習試験 - 試験問題を1つ1つレビューし、正解をビューします。

Oracle Java Enterprise Edition 5 Web Component Developer Certified Professional 認定 1Z0-858 試験問題:

1. A developer is designing a multi-tier web application and discovers a need to hide the details of establishing and maintaining remote communications from the client. In addition, because the business and resource tiers are distributed, the application needs to minimize the inter-tier network traffic related to servicing client requests. Which design patterns, working together, address these issues?

A) Business Delegate and Transfer Object

B) Business Delegate and Intercepting Filter

C) Front Controller and Service Locator

D) Front Controller and Transfer Object

E) Model-View-Controller and Intercepting Filter

2. Given:

11.

<% java.util.Map map = new java.util.HashMap();

12.

request.setAttribute("map", map);

13.

map.put("a", "b");

14.

map.put("b", "c");

15.

map.put("c", "d"); %>

16.

<%-- insert code here --%>

Which three EL expressions, inserted at line 16, are valid and evaluate to "d"? (Choose three.)

A) ${map["c"]}

B) ${map.map.b}

C) ${map[c]}

D) ${map.c}

E) ${map.(map.b)}

F) ${map[map.b]}

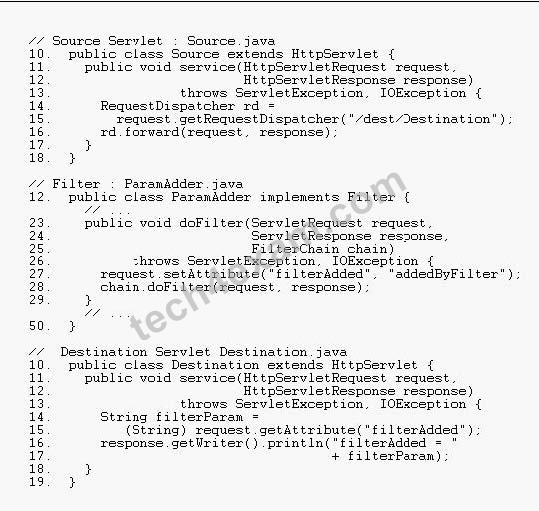

3. Click the Exhibit button. Given the web application deployment descriptor elements:

11.

<filter>

12.

<filter-name>ParamAdder</filter-name>

13.

<filter-class>com.example.ParamAdder</filter-class>

14.

</filter> ...

31.

<filter-mapping>

32.

<filter-name>ParamAdder</filter-name>

33.

<servlet-name>Destination</servlet-name>

34.

</filter-mapping> ...

55.

<servlet-mapping>

56.

<servlet-name>Destination</servlet-name>

57.

<url-pattern>/dest/Destination</url-pattern>

58.

</servlet-mapping>

What is the result of a client request of the Source servlet with no query string?

A) The output "filterAdded = addedByFilter" is written to the response stream.

B) The output "filterAdded = null" is written to the response stream.

C) An exception is thrown at runtime within the service method of the Source servlet.

D) An exception is thrown at runtime within the service method of the Destination servlet.

4. A developer is designing a web application which extensively uses EJBs and JMS. The developer finds that there is a lot of duplicated code to build the JNDI contexts to access the beans and queues. Further, because of the complexity, there are numerous errors in the code. Which J2EE design pattern provides a solution for this problem?

A) Transfer Object

B) Data Access Object

C) Session Facade

D) Command

E) Business Delegate

F) Service Locator

5. Given the two security constraints in a deployment descriptor:

101.

<security-constraint>

102.

<!--a correct url-pattern and http-method goes here-->

103.

<auth-constraint><role-name>SALES</role-name></auth-

103.

<auth-constraint>

104.

<role-name>SALES</role-name>

105.

</auth-constraint>

106.

</security-constraint>

107.

<security-constraint>

108.

<!--a correct url-pattern and http-method goes here-->

109.

<!-- Insert an auth-constraint here -->

110.

</security-constraint>

If the two security constraints have the same url-pattern and http-method, which two, inserted independently at line 109, will allow users with role names of either SALES or MARKETING to access this resource? (Choose two.)

A) <auth-constraint/>

B) <auth-constraint> <role-name>*</role-name> </auth-constraint>

C) <auth-constraint> <role-name>ANY</role-name> </auth-constraint>

D) <auth-constraint> <role-name>MARKETING</role-name> </auth-constraint>

質問と回答:

| 質問 # 1 正解: A | 質問 # 2 正解: A、D、F | 質問 # 3 正解: B | 質問 # 4 正解: F | 質問 # 5 正解: B、D |

弊社は製品に自信を持っており、面倒な製品を提供していません。

弊社は製品に自信を持っており、面倒な製品を提供していません。

-三*唯

-三*唯