CyberArk Defender Access試験学習資料での高い復習効率

ほとんどの候補者にとって、特にオフィスワーカー、ACCESS-DEF試験の準備は、多くの時間とエネルギーを必要とする難しい作業です。だから、適切なACCESS-DEF試験資料を選択することは、ACCESS-DEF試験にうまく合格するのに重要です。高い正確率があるACCESS-DEF有効学習資料によって、候補者はCyberArk Defender Access試験のキーポイントを捉え、試験の内容を熟知します。あなたは約2日の時間をかけて我々のACCESS-DEF試験学習資料を練習し、ACCESS-DEF試験に簡単でパスします。

ACCESS-DEF試験認定を取られるメリット

ほとんどの企業では従業員が専門試験の認定資格を取得する必要があるため、ACCESS-DEF試験の認定資格がどれほど重要であるかわかります。テストに合格すれば、昇進のチャンスとより高い給料を得ることができます。あなたのプロフェッショナルな能力が権威によって認められると、それはあなたが急速に発展している情報技術に優れていることを意味し、上司や大学から注目を受けます。より明るい未来とより良い生活のために私たちの信頼性の高いACCESS-DEF最新試験問題集を選択しましょう。

Tech4Examはどんな学習資料を提供していますか?

現代技術は人々の生活と働きの仕方を革新します(ACCESS-DEF試験学習資料)。 広く普及しているオンラインシステムとプラットフォームは最近の現象となり、IT業界は最も見通しがある業界(ACCESS-DEF試験認定)となっています。 企業や機関では、候補者に優れた教育の背景が必要であるという事実にもかかわらず、プロフェッショナル認定のようなその他の要件があります。それを考慮すると、適切なCyberArk CyberArk Defender Access試験認定は候補者が高給と昇進を得られるのを助けます。

無料デモをごダウンロードいただけます

様々な復習資料が市場に出ていることから、多くの候補者は、どの資料が適切かを知りません。この状況を考慮に入れて、私たちはCyberArk ACCESS-DEFの無料ダウンロードデモを候補者に提供します。弊社のウェブサイトにアクセスしてCyberArk Defender Accessデモをダウンロードするだけで、ACCESS-DEF試験復習問題を購入するかどうかを判断するのに役立ちます。多数の新旧の顧客の訪問が当社の能力を証明しています。私たちのACCESS-DEF試験の学習教材は、私たちの市場におけるファーストクラスのものであり、あなたにとっても良い選択だと確信しています。

ACCESS-DEF試験学習資料を開発する専業チーム

私たちはACCESS-DEF試験認定分野でよく知られる会社として、プロのチームにCyberArk Defender Access試験復習問題の研究と開発に専念する多くの専門家があります。したがって、我々のCyberArk Defender試験学習資料がACCESS-DEF試験の一流復習資料であることを保証することができます。私たちは、CyberArk Defender ACCESS-DEF試験サンプル問題の研究に約10年間集中して、候補者がACCESS-DEF試験に合格するという目標を決して変更しません。私たちのACCESS-DEF試験学習資料の質は、CyberArk専門家の努力によって保証されています。それで、あなたは弊社を信じて、我々のCyberArk Defender Access最新テスト問題集を選んでいます。

CyberArk Defender Access 認定 ACCESS-DEF 試験問題:

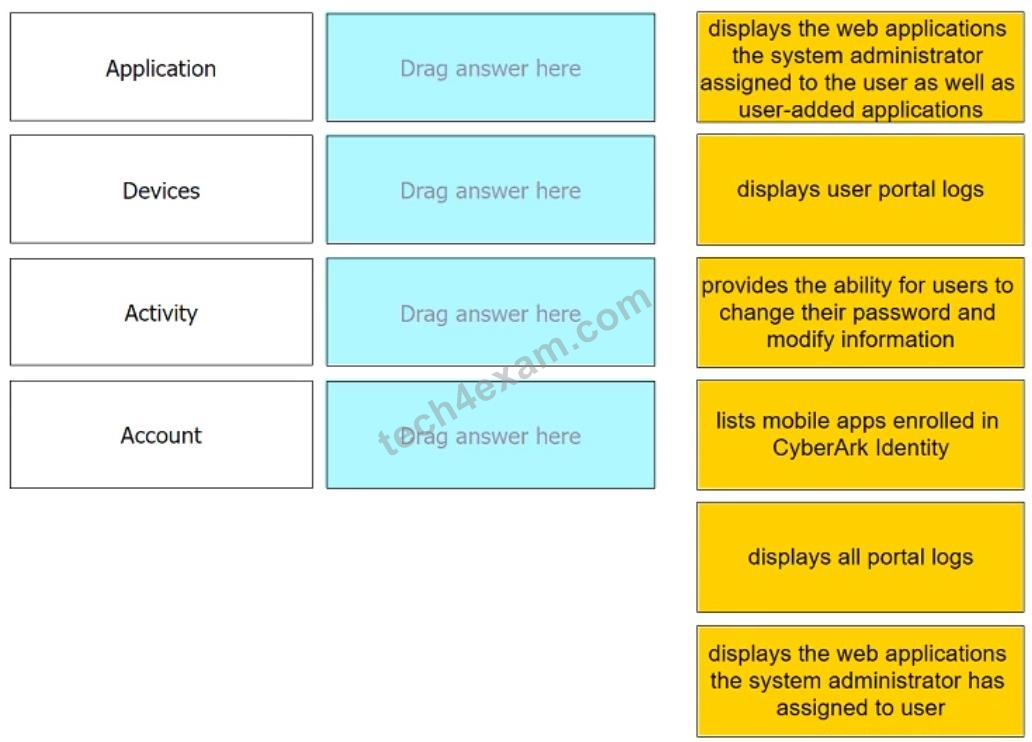

1. Match each User Portal tab to the correct description.

2. Your organization wants to implement passwordless authentication for business critical web applications. CyberArk Identity manages access to these applications.

What can you do to facilitate the enforcement of this passwordless authentication initiative? (Choose two.)

A) Configure a certificate-based authentication policy in CyberArk Identity that only allows access to CyberArk Identity or the business critical web applications.

B) Send an email to the affected users and get them to renew their authentication token(s).

C) Roll out Secure Web Sessions to the applicable users.

D) Roll out the CyberArk Windows Cloud Agent to the affected endpoints.

E) Refresh the endpoint operating system and define the new authentication method.

3. Which CyberArk Identity service do you use to find a list of pre-built app connectors?

A) CyberArk Identity Downloads

B) AppCatalogue

C) Reports

D) User Directory

4. A customer's IT admin asks you to disable CyberArk Identity Connector auto-update software options.

Which statement is correct?

A) Identity does not allow you to disable the Connector software auto-update.

B) Submit a support ticket to the CyberArk support team and ask them to disable the CyberArk Connector auto-update software remotely

C) The Connector software auto-update can be disabled on the CyberArk Identity Connector server under the configuration window.

D) You can disable the Connector software auto-update on CyberArk Identity SaaS Admin Portal under Settings -> Network -> CyberArk Identity Connectors.

5. Which options are available with Self-Service Password Reset? (Choose three.)

A) Enable users with Active Directory accounts who have forgotten their password to log in and reset it.

B) Users must respond to a CAPTCHA before resetting their password.

C) Users must log in after a password reset.

D) Use Helpdesk Caller Identity (Identity Verification) to confirm user identity.

E) A maximum number of times can be specified that users can reset their password within a specific timeframe.

F) Perform Self-Service Password Reset for the Organization's corporate accounts, such as Twitter, Facebook, or Instagram.

質問と回答:

| 質問 # 1 正解: メンバーにのみ表示されます | 質問 # 2 正解: A、D | 質問 # 3 正解: B | 質問 # 4 正解: C | 質問 # 5 正解: A、B、E |

弊社は製品に自信を持っており、面倒な製品を提供していません。

弊社は製品に自信を持っており、面倒な製品を提供していません。

铃木**

铃木**