Fortinet NSE 8 Written Exam (NSE8_811)試験学習資料での高い復習効率

ほとんどの候補者にとって、特にオフィスワーカー、NSE8_811試験の準備は、多くの時間とエネルギーを必要とする難しい作業です。だから、適切なNSE8_811試験資料を選択することは、NSE8_811試験にうまく合格するのに重要です。高い正確率があるNSE8_811有効学習資料によって、候補者はFortinet NSE 8 Written Exam (NSE8_811)試験のキーポイントを捉え、試験の内容を熟知します。あなたは約2日の時間をかけて我々のNSE8_811試験学習資料を練習し、NSE8_811試験に簡単でパスします。

NSE8_811試験認定を取られるメリット

ほとんどの企業では従業員が専門試験の認定資格を取得する必要があるため、NSE8_811試験の認定資格がどれほど重要であるかわかります。テストに合格すれば、昇進のチャンスとより高い給料を得ることができます。あなたのプロフェッショナルな能力が権威によって認められると、それはあなたが急速に発展している情報技術に優れていることを意味し、上司や大学から注目を受けます。より明るい未来とより良い生活のために私たちの信頼性の高いNSE8_811最新試験問題集を選択しましょう。

Tech4Examはどんな学習資料を提供していますか?

現代技術は人々の生活と働きの仕方を革新します(NSE8_811試験学習資料)。 広く普及しているオンラインシステムとプラットフォームは最近の現象となり、IT業界は最も見通しがある業界(NSE8_811試験認定)となっています。 企業や機関では、候補者に優れた教育の背景が必要であるという事実にもかかわらず、プロフェッショナル認定のようなその他の要件があります。それを考慮すると、適切なFortinet Fortinet NSE 8 Written Exam (NSE8_811)試験認定は候補者が高給と昇進を得られるのを助けます。

無料デモをごダウンロードいただけます

様々な復習資料が市場に出ていることから、多くの候補者は、どの資料が適切かを知りません。この状況を考慮に入れて、私たちはFortinet NSE8_811の無料ダウンロードデモを候補者に提供します。弊社のウェブサイトにアクセスしてFortinet NSE 8 Written Exam (NSE8_811)デモをダウンロードするだけで、NSE8_811試験復習問題を購入するかどうかを判断するのに役立ちます。多数の新旧の顧客の訪問が当社の能力を証明しています。私たちのNSE8_811試験の学習教材は、私たちの市場におけるファーストクラスのものであり、あなたにとっても良い選択だと確信しています。

NSE8_811試験学習資料を開発する専業チーム

私たちはNSE8_811試験認定分野でよく知られる会社として、プロのチームにFortinet NSE 8 Written Exam (NSE8_811)試験復習問題の研究と開発に専念する多くの専門家があります。したがって、我々のFortinet Network Security Expert試験学習資料がNSE8_811試験の一流復習資料であることを保証することができます。私たちは、Fortinet Network Security Expert NSE8_811試験サンプル問題の研究に約10年間集中して、候補者がNSE8_811試験に合格するという目標を決して変更しません。私たちのNSE8_811試験学習資料の質は、Fortinet専門家の努力によって保証されています。それで、あなたは弊社を信じて、我々のFortinet NSE 8 Written Exam (NSE8_811)最新テスト問題集を選んでいます。

Fortinet NSE 8 Written Exam (NSE8_811) 認定 NSE8_811 試験問題:

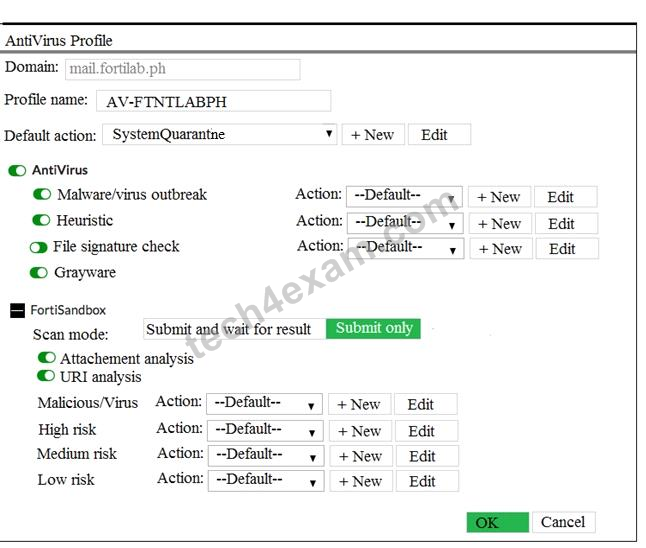

1. Click the Exhibit button.

Referring to the exhibit, what will happen if FortiSandbox categorizes an e-mail attachment submitted by FortiMail as a high risk?

A) The high-risk file will be discarded by malware/virus outbreak protection.

B) The high-risk tile will go to the system quarantine.

C) The high-risk file will be discarded by attachment analysis.

D) The high-risk file will be received by the recipient.

2. Refer to the exhibit.

You have two data centers with a FortiGate 7000-series chassis connected by VPN. All traffic flows over an established generic routing encapsulation (GRE) tunnel between them. You are troubleshooting traffic that is traversing between Server VLAN A and Server VLAN B.

The performance is lower than expected and you notice all traffic is only going through the FPM in slot 3 while nothing through the FPM in slot 4.

Referring to the exhibit, which statement is true?

A) Changing the algorithm to take source IP, destination IP and port into account will load balance this traffic to the other module.

B) There is no way to load-balance the traffic in this scenario.

C) Configuring a load-balance flow-rule in the CLI will load-balance this traffic.

D) Removing traffic shaping from the firewall policy allowing this traffic will allow for load-balancing to the other module.

3. Exhibit

Click the Exhibit button. The exhibit shows the steps for creating a URL rewrite policy on a FortiWeb. Which statement represents the purpose of this policy?

A) The policy redirects all HTTPS URLs to HTTP.

B) The policy redirects only HTTPS URLs containing the ˆ/ (. *) S string to HTTP.

C) The policy redirects all HTTP URLs to HTTPS.

D) The pokey redirects only HTTP URLs containing theˆ/ ( .*)S string to HTTPS.

4. Click the Exhibit button.

A customer has just finished their Azure deployment to secure a Web application behind a FortiGate and a FortiWeb. Now they want to add components to protect against advanced threats (zero day attacks), centrally manage the entire environment, and centrally monitor Fortinet and non-Fortinet products.

Which Fortinet solutions will satisfy these requirements?

A) Use Fortianalyzer for monitor Azure, FortiSiEM for management, and FortiGate has zero day attacks on their local network.

B) Use FotiAnalyzer lor monitor in Azure, FortiSlEM for managemnet, and FortiSandbox for zero day attacks on their local network.

C) Use FortiSIEM for management Azure, FortiManager for management, and FortrGate for zero day attacks on their local network.

D) Use FortiManager for management in Azure, FortSIEM for monitoring and FcrtiSandbox for zero day attacks on their local network.

5. You want to access the JSON API on FortiManager to retrieve information on an object.

In this scenario, which two methods will satisfy the requirement? (Choose two.)

A) Make a call with the SoapUl API tool on your workstation.

B) Make a call with the curl utility on your workstation

C) Make a call with the Web browser on your workstation.

D) Download the WSDL file from FortiManager administration GUI.

質問と回答:

| 質問 # 1 正解: B | 質問 # 2 正解: C | 質問 # 3 正解: C | 質問 # 4 正解: D | 質問 # 5 正解: B、C |

弊社は製品に自信を持っており、面倒な製品を提供していません。

弊社は製品に自信を持っており、面倒な製品を提供していません。

Hayami

Hayami