Tech4Examはどんな試験参考書を提供していますか?

テストエンジン:S90.20試験試験エンジンは、あなた自身のデバイスにダウンロードして運行できます。インタラクティブでシミュレートされた環境でテストを行います。

PDF(テストエンジンのコピー):内容はテストエンジンと同じで、印刷をサポートしています。

返金するポリシーはありますか? 失敗した場合、どうすれば返金できますか?

はい。弊社はあなたが我々の練習問題を使用して試験に合格しないと全額返金を保証します。返金プロセスは非常に簡単です:購入日から60日以内に不合格成績書を弊社に送っていいです。弊社は成績書を確認した後で、返金を行います。お金は7日以内に支払い口座に戻ります。

あなたはS90.20試験参考書の更新をどのぐらいでリリースしていますか?

すべての試験参考書は常に更新されますが、固定日付には更新されません。弊社の専門チームは、試験のアップデートに十分の注意を払い、彼らは常にそれに応じてS90.20試験内容をアップグレードします。

S90.20テストエンジンはどのシステムに適用しますか?

オンラインテストエンジンは、WEBブラウザをベースとしたソフトウェアなので、Windows / Mac / Android / iOSなどをサポートできます。どんな電設備でも使用でき、自己ペースで練習できます。オンラインテストエンジンはオフラインの練習をサポートしていますが、前提条件は初めてインターネットで実行することです。

ソフトテストエンジンは、Java環境で運行するWindowsシステムに適用して、複数のコンピュータにインストールすることができます。

PDF版は、Adobe ReaderやFoxit Reader、Google Docsなどの読書ツールに読むことができます。

割引はありますか?

我々社は顧客にいくつかの割引を提供します。 特恵には制限はありません。 弊社のサイトで定期的にチェックしてクーポンを入手することができます。

あなたのテストエンジンはどのように実行しますか?

あなたのPCにダウンロードしてインストールすると、SOA S90.20テスト問題を練習し、'練習試験'と '仮想試験'2つの異なるオプションを使用してあなたの質問と回答を確認することができます。

仮想試験 - 時間制限付きに試験問題で自分自身をテストします。

練習試験 - 試験問題を1つ1つレビューし、正解をビューします。

購入後、どれくらいS90.20試験参考書を入手できますか?

あなたは5-10分以内にSOA S90.20試験参考書を付くメールを受信します。そして即時ダウンロードして勉強します。購入後にS90.20試験参考書を入手しないなら、すぐにメールでお問い合わせください。

更新されたS90.20試験参考書を得ることができ、取得方法?

はい、購入後に1年間の無料アップデートを享受できます。更新があれば、私たちのシステムは更新されたS90.20試験参考書をあなたのメールボックスに自動的に送ります。

SOA Security Lab 認定 S90.20 試験問題:

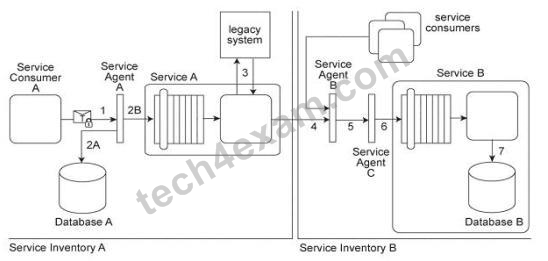

1. Service Consumer A sends a request message with an authentication token to Service A, but before the message reaches Service A, it is intercepted by Service Agent A (1). Service Agent A validates the security credentials and also validates whether the message is compliant with Security Policy A.

If either validation fails, Service Agent A rejects the request message and writes an error log to Database A (2A). If both validations succeed, the request message is sent to Service A (2B).

Service A retrieves additional data from a legacy system (3) and then submits a request message to Service B Before arriving at Service B, the request message is intercepted by Service Agent B (4) which validates its compliance with Security Policy SIB then Service Agent C (5) which validates its compliance with Security Policy B.

If either of these validations fails, an error message is sent back to Service A.

that then forwards it to Service Agent A so that it the error can be logged in Database A (2A). If both validations succeed, the request message is sent to Service B (6). Service B subsequently stores the data from the message in Database B (7).

Service A and Service Agent A reside in Service Inventory A.

Service B and Service Agents B and C reside in Service Inventory B.

Security Policy SIB is used by all services that reside in Service Inventory B.

Service B can also be invoked by other service from within Service Inventory B.

Request messages sent by these service consumers must also be compliant with Security Policies SIB and B.

New services are being planned for Service Inventory A.

To accommodate service inventory-wide security requirements, a new security policy (Security Policy SIA) has been created. Compliance to Security Policy SIA will be required by all services within Service Inventory A.

Some parts of Security Policy A and Security Policy SIB are redundant with Security Policy SIA.

How can the Policy Centralization pattern be correctly applied to Service Inventory A without changing the message exchange requirements of the service composition?

A) Due to the amount of overlap among Security Policy A, Security Policy SIA, and Security Policy SIB, the Policy Centralization pattern cannot be correctly applied without changing the message exchange requirements of the service composition.

B) The parts of Security Policy A and Security Policy SIB that are redundant with Security Policy SIA are removed so that there is no overlap among these three security policies. A new service agent is introduced into Service Inventory A to validate compliance to the new Security Policy SIA prior to messages being validated by Service Agent A.

Another new service agent is introduced into Service Inventory B to validate compliance to the new Security Policy SIA prior to messages being validated by Service Agents B and C.

C) The parts of Security Policy A that are redundant with Security Policy SIA are removed so that there is no overlap between these two security policies. A new service agent is introduced into Service Inventory A to validate compliance to the new Security Policy SIA prior to messages being validated by Service Agent A.

D) The parts of Security Policy A and Security Policy SIB that are redundant with Security Policy SIA are removed so that there is no overlap among these three security policies.

Service Agent A is updated so that it can validate messages for compliance with both Security Policy A and Security Policy SIA. Service Agent B is updated so that it can validate messages for compliance with both Security Policy SIA and Security Policy SIB.

Service Agent C remains unchanged.

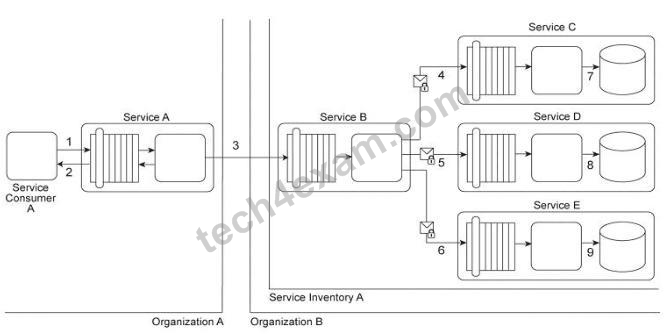

2. Service Consumer A sends a request to Service A (1). Service A replies with an acknowledgement message (2) and then processes the request and sends a request message to Service B (3). This message contains confidential financial data. Service B sends three different request messages together with its security credentials to Services C, D, and E (4, 5, 6). Upon successful authentication, Services C, D, and E store the data from the message in separate databases (7, 8, 9) Services B, C, D, and E belong to Service Inventory A, which further belongs to Organization B.

Service Consumer A and Service A belong to Organization A.

The service contracts of Services A and B both comply with the same XML schema.

However, each organization employs different security technologies for their service architectures. To protect the confidential financial data sent by Service A to Service B, each organization decides to independently apply the Data Confidentiality and the Data Origin Authentication patterns to establish message-layer security for external message exchanges. However, when an encrypted and digitally signed test message is sent by Service A to Service B, Service B was unable to decrypt the message.

Which of the following statements describes a solution that solves this problem?

A) Although both of the organizations successfully applied the Data Confidentiality and the Data Origin Authentication patterns, the order in which the patterns were applied is incorrect. The application of the Data Origin Authentication pattern must always follow the application of the Data Confidentiality pattern to ensure that the message confidentiality from a third party authenticates the origin of the message.

B) Although both of the organizations applied the Data Confidentiality and the Data Origin Authentication patterns, the security technologies used for the Service A and Service B architectures may be incompatible. Because there are several technologies and versions of technologies that can be used to apply these patterns, the organizations need to standardize implementation level details of the relevant security technologies.

C) The problem with the test message occurred because Service A needed the private key of Service B to digitally sign the message. An attacker pretending to be Service B likely sent a fake private/public keys pair to Service A.

Using these fake keys to encrypt and digitally sign the message made the message incompatible for Service B.

Because the fake private key was also used to sign the hash, it explains the source of the problem.

D) The problem with the test message occurred because Service A used incorrect keys to protect the message sent to Service B.

Service A used its own public key to sign the message and then used Service B's public key to encrypt the message content. To correct the problem, Service A must use WS-SecureConversation to agree on a secret session key to be used to encrypt messages exchanged between Services A and B.

Because this session key is only known by Services A and B, encrypting the messages with this key also provides authentication of the origin of the data.

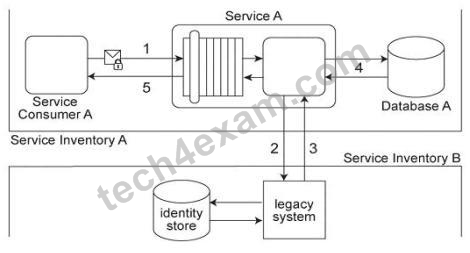

3. Service Consumer A submits a request message with security credentials to Service A (1).

The identity store that Service A needs to use in order to authenticate the security credentials can only be accessed via a legacy system that resides in a different service inventory. Therefore, to authenticate Service Consumer A, Service A must first forward the security credentials to the legacy system (2). The legacy system then returns the requested identity to Service A (3). Service A authenticates Service Consumer A against the identity received from the legacy system. If the authentication is successful, Service A retrieves the requested data from Database A (4), and returns the data in a response message sent back to Service Consumer A (5).

Service A belongs to Service Inventory A which further belongs to Security Domain A and the legacy system belongs to Service Inventory B which further belongs to Security Domain

B. (The legacy system is encapsulated by other services within Service Inventory B, which are not shown in the diagram.) These two security domains trust each other.

Communication between Service A and the legacy system is kept confidential using transport-layer security.

No intermediary service agents currently exist between the two service inventories.

However, it has been announced that due to the introduction of new systems, some intermediary service agents may be implemented in the near future. Additionally, the legacy system has been scheduled for retirement and will be replaced by a new identity management system that will provide a new identity store. Because the new identity store will need to serve many different systems, there are concerns that it could become a performance bottleneck. As a result, services (including Service A and other services in Security Domains A and B) will not be allowed to directly access the new identity store.

Which of the following statements describes a solution that can accommodate the requirements of the new identity store, the authentication requirements of Service A, and can further ensure that message exchanges between Security Domains A and B remain confidential after intermediary service agents are introduced?

A) Apply the Trusted Subsystem pattern to implement a utility service abstracting the new identity management system. Service A forwards Service Consumer As credentials to the utility service to verify Service Consumer As identity. The utility service authenticates the request originating from Service A.

After successful authentication, the utility service uses its own credentials to retrieve the requested identity, and then send the identity to Service A, Therefore, effectively reducing the processing need of the identity management system.

The current transport-layer security can still be used, in order to secure the communication between Service A and the new utility service, as it more efficient than the message-layer security.

B) Replicate the identity database used by the new identity management system. Because the Security Domains A and B trust each other, protection of the identity store is guaranteed. Use Service Agents to monitor changes to the identity database used by the new identity management system and to update the replica. This would satisfy the security needs of Service A, would eliminate the need to request services from Service Inventory B, and ensure that current identity information is available for Service A.

Because Service A would not need to access services across different trust domains, the current transport- layer security is sufficient.

C) Apply the Trusted Subsystem pattern by abstracting away the new identity management system using a utility service that authenticates the request from Service A and then uses its own credentials to retrieve the requested identity from the new identity management system. For the utility service to authenticate Service As request, it needs to be provisioned with a new identity database that contains identities for all authorized service consumers of the new utility service. In order to secure the communication between Service A and the new utility service, use message-layer security as it provides security over multiple hops considering the need to secure the message in case an intermediary is introduced in future.

D) Apply the Brokered Authentication pattern to establish an authentication broker. Instead of Service A directly authenticating Service Consumer A, Service Consumer A submits a request message with security credentials to the authentication broker, which authenticates Service Consumer A against the new identity store and then issues a SAML token to Service Consumer A that it can use for message exchanges with other services, if necessary. In order to secure cross-service inventory message exchanges, the Data Confidentiality pattern is applied to establish message-layer security.

質問と回答:

| 質問 # 1 正解: C | 質問 # 2 正解: B | 質問 # 3 正解: D |

弊社は製品に自信を持っており、面倒な製品を提供していません。

弊社は製品に自信を持っており、面倒な製品を提供していません。

-Serizawa

-Serizawa